Kybernetická bezpečnost 1

Kybernetická bezpečnost se v automobilovém průmyslu řeší několik posledních let a její důležitost se neustále zvyšuje. Zvýšený zájem o kybernetické zabezpečení automobilů souvisí s rostoucím počtem řídících jednotek a...

Kybernetická bezpečnost v automobilovém průmyslu

Kybernetická bezpečnost se v automobilovém průmyslu řeší několik posledních let a její důležitost se neustále zvyšuje. Zvýšený zájem o kybernetické zabezpečení automobilů souvisí s rostoucím počtem řídících jednotek a zajímají se o něj jak výrobci, tak útočníci. Například moderní automobil může obsahovat až sto padesát řídících jednotek, ve kterých může být až sto miliónů řádků kódu a tato čísla se během několika málo let zdvojnásobí. Navíc díky propojení automobilu s okolním světem se zjednodušuje provedení případného útoku, protože útočník už nemusí mít fyzický přístup ke konektoru umístěného ve vozidle, ale může zaútočit online. Při takovémto množství kódu a propojitelnosti je jenom otázkou času, kdy útočníci naleznou nějaké zranitelné místo a proniknou do systému.

Aby byla kybernetická bezpečnost zajištěna, a tedy riziko úspěšného kybernetického útoku bylo minimalizováno a automobil byl jako celek chráněný, musí se systematicky přistupovat analýzám kybernetických hrozeb u všech programovatelných komponentů. Za tímto účelem vzniká řada norem a jednou z nedávno vydaných norem pro automobilový průmysl je ISO/SAE 21434:2021 Road vehicles — Cybersecurity engineering.

Nástroje pro analýzy kybernetické bezpečnosti

Když se podíváme blíže na analýzy z různých průmyslových odvětví, které je potřeba udělat pro snížení kybernetických rizik, zjistíme, že to jsou diagramy a tabulky. Některé firmy proto přistupují k použití různých nástrojů na kreslení diagramů v kombinaci s tabulkovými procesory. Nevýhodou tohoto řešení je, že vzniklé analýzy nejsou vzájemně propojené, a když dojde ke změně nějakého prvku, potom se musí manuálně změnit i v navazujících tabulkách nebo diagramech. Při tomto postupu existuje riziko, že se změna nepřeklopí do všech analýz a pokud je tato chyba přehlédnuta, potom navržený systém nemusí být správně analyzován a nemusí být tedy ani bezpečný.

V podstatě stejný problém vzniká i při analýzách funkční bezpečnosti například podle ISO 26262. Pro analýzy funkční bezpečnosti již řada firem opustila výše zmíněné nástroje a začala používat speciálně navržené programy jako je například Ansys medini analyze, který byl pro tyto účely vyvinutý.

Společnost Ansys si byla vědoma důležitosti analýz kybernetické bezpečnosti, a proto do Ansys medini přidala možnost analýz i podle ISO/SAE 21434. Norma byla postupně implementována v momentě, kdy byly zveřejňovány jednotlivé drafty ve spolupráci se zákazníky z automobilového průmyslu, kteří měli k implementaci řadu připomínek. Jednou z nich bylo například propojení analýz kybernetické a funkční bezpečnosti. Původně bylo možné provádět analýzy kybernetické a funkční bezpečnosti ve dvou oddělených projektech. Nicméně na základě připomínek zákazníků, došlo k přidání možnosti provádění obou analýz v jednom projektu. Tímto přístupem byla v medini implementovaná norma v době jejího vydání.

Kybernetická bezpečnost a Ansys medini analyze

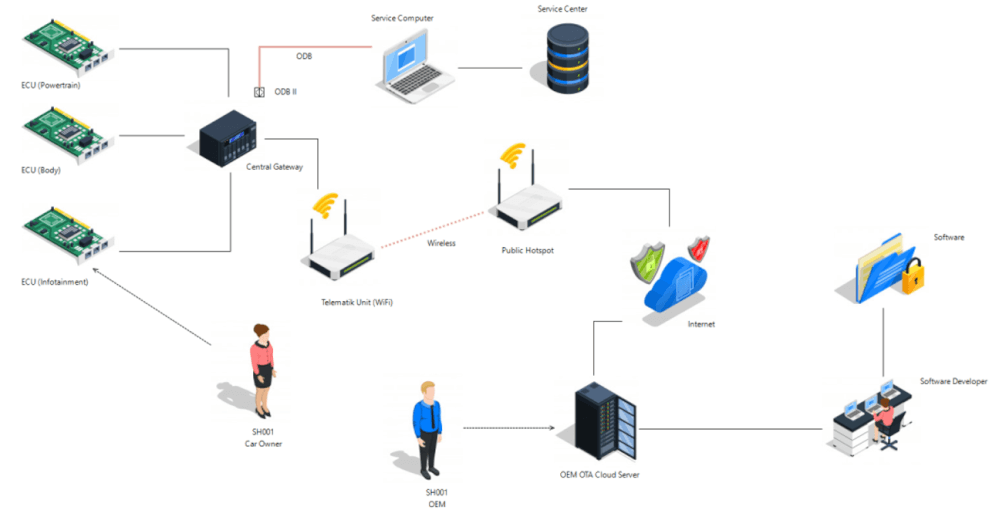

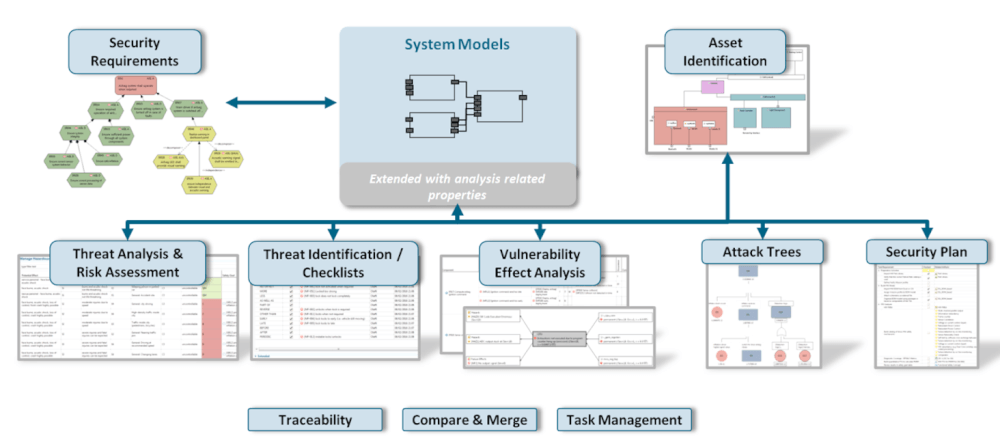

V programu Ansys medini analyze for cybersecurity lze provádět analýzy podle normy ISO/SAE 21434. Tato norma je oficiálně podporována, ale protože řada dalších norem používá podobné analýzy, je možné medini využít částečně i pro jiné normy. V programu lze modelovat systém v jazyce SysML a určit v něm aktiva (Assets identifiaction). Příklad modelu analyzovaného systému je na Obr. 1. Dále je možné systematicky identifikovat hrozby pro systém (Threat analys), které lze spolu s možnými útoky (Attacks) použít při vytváření Attack tree. Následně lze vytvořit TARA (Threat Assessment and Remediation Analysis) a zhodnotit rizika. Výsledkem analýzy jsou bezpečnostní požadavky (security requirements), které lze také spravovat v Ansys medini. Přehled všech podporovaných analýz je uveden na Obr. 2.

Obr. 1: Příklad modelu systému v programu Ansys medini analyze

Obr. 2:Možnosti analýz v program Ansys medini analyze

Kybernetická bezpečnost v šesti krocích

Během systematických analýz by se mělo:

- Určit co je v analyzovaném systému aktivum (Asset). Aktivum může být cokoliv, co má pro někoho (např. majitele nebo výrobce vozidla) nějakou hodnotu.

- Identifikovat slabá místa systému (Vulnerabilities), která mohou být zneužita útočníkem při útoku na aktivum.

- Pochopit důsledky úspěšného útoku (Attack) na aktivum.

- Určit úsilí, které musí útočník vynaložit na provedení úspěšného útoku (míra znalostí systému, potřebné nástroje, přístup k systému…).

- Určit, jaké nebezpečí představuje každá identifikovaná hrozba (Threat). Hrozba je nechtěný důsledek úspěšného útoku, který může vést k poškození aktiva.

- Navrhnout opatření (security measures), která eliminují nebo snižují nebezpečí provedení úspěšného útoku.

Závěr

Kybernetická bezpečnost se stává důležitým tématem a v budoucnu pravděpodobně bude stejně důležitá jako funkční bezpečnost. Již dnes některé firmy provádějí obě analýzy paralelně a dílčí výsledky z jedné analýzy používají ve druhé a naopak. Tímto způsobem docílí toho, že po dokončení obou analýz mají požadavky, které si vzájemně neodporují a nemusí již hotové analýzy předělávat.

Na tento úvodní díl navazuje druhý, ve kterém popisuji detailněji jednotlivé analýzy podle normy ISO/SAE 21434.

Další články

Využití PyFluent a strojového učení pro udržitelné zpracování materiálů

Tento článek odhaluje, jak mohou moderní technologie a kreativní přístup přispět k vývoji ekologičtějších výrobních…

Zlepšete své simulace pomocí modelů redukovaného řádu a digitálních dvojčat

V dynamické oblasti inženýrských simulací zůstává dosažení efektivity a přesnosti neustálou výzvou.

Efektivní využití restartování analýzy v prostředí Ansys Mechanical

Článek se zabývá možnostmi restartování analýz v softwaru Ansys Mechanical, které umožňují efektivnější správu…